Bắt đầu hành trình AI miễn phí của bạn ngay hôm nay

Bắt đầu hành trình AI miễn phí của bạn với Solix ECS AI để quản lý tài liệu tự động, an toàn cho nhóm làm việc của bạn.

Dữ liệu nhạy cảm ở khắp mọi nơi và thường không được nhìn thấy

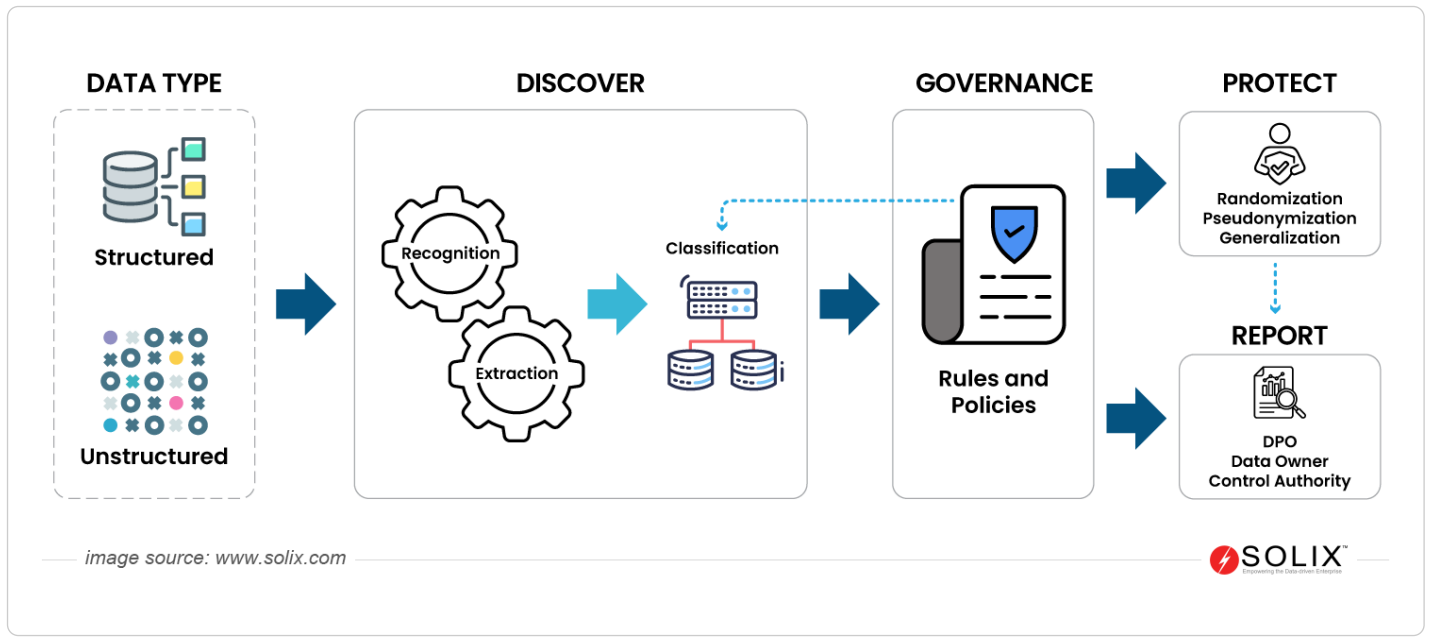

Thông tin nhạy cảm như Thông tin Nhận dạng Cá nhân (PII), Thông tin Thẻ Thanh toán (PCI) và Thông tin Y tế Được Bảo vệ (PHI) hiện diện trong các định dạng dữ liệu có cấu trúc và không có cấu trúc, trên cả môi trường sản xuất và phi sản xuất. Các doanh nghiệp ngày càng phải đối mặt với nguy cơ vi phạm quyền riêng tư, bị phạt vi phạm quy định và tổn hại danh tiếng từ cơ sở dữ liệu cũ đến ứng dụng đám mây, mà thường không biết dữ liệu nhạy cảm của họ nằm ở đâu.

Trong khi dữ liệu sản xuất được bảo mật cẩn thận, dữ liệu trong môi trường phát triển, QA và các môi trường phi sản xuất khác lại không được bảo mật và kiểm soát truy cập dựa trên quyền hạn như nhau. Điều này dẫn đến việc phát tán/truy cập trái phép dữ liệu nhạy cảm, khiến doanh nghiệp phải đối mặt với nguy cơ vi phạm quy định, có thể dẫn đến các khoản tiền phạt đáng kể và mất lòng tin của khách hàng.

Một chiến lược phổ biến để duy trì bảo mật trong môi trường phi sản xuất là che giấu, xáo trộn hoặc thay thế dữ liệu nhạy cảm. Trước khi có thể che giấu dữ liệu nhạy cảm, dữ liệu đó phải được xác định, và đó không phải là một nhiệm vụ dễ dàng khi xét đến khối lượng dữ liệu lớn, tính đa dạng và số lượng vị trí dữ liệu mà các tổ chức ngày nay phải xử lý. Nguy cơ vi phạm dữ liệu, hình phạt theo quy định và tổn hại danh tiếng đang cao hơn bao giờ hết. Khi khối lượng dữ liệu bùng nổ, việc theo dõi thủ công thông tin được quản lý trên các đám mây, cơ sở dữ liệu và hệ thống tệp là bất khả thi. Bạn cần một phương pháp thông minh hơn để khám phá và bảo vệ dữ liệu nhạy cảm của mình—trước khi quá muộn.

Biết thông tin nhạy cảm của doanh nghiệp bạn ở cốt lõi

Solix Sensitive Data Discovery là tuyến phòng thủ đầu tiên của bạn trong việc bảo mật dữ liệu doanh nghiệp. Được thiết kế để quét toàn bộ hệ sinh thái dữ liệu của bạn — tại chỗ, đám mây, kết hợp — giải pháp này nhận dạng dữ liệu nhạy cảm một cách thông minh bằng các khả năng quét và tự động phát hiện tiên tiến, đồng thời cho phép các tổ chức định vị thông tin nhạy cảm trên các môi trường dữ liệu phức tạp, đảm bảo tuân thủ các quy định. GDPR, HIPAA, CCPA, và các quy định khác.

Với nền tảng liền mạch, có khả năng mở rộng và tích hợp trực tiếp vào quy trình bảo mật dữ liệu của bạn, bạn sẽ có được khả năng hiển thị toàn diện về nơi lưu trữ dữ liệu nhạy cảm, cách thức dữ liệu được truyền tải và ai có thể truy cập dữ liệu đó. Solix Sensitive Data Discovery cung cấp cho các chuyên viên dữ liệu một góc nhìn toàn cảnh vào toàn bộ bối cảnh dữ liệu doanh nghiệp (cả sản xuất và phi sản xuất). Sử dụng các thuật toán tích hợp sẵn hoặc tùy chỉnh, các chuyên viên dữ liệu có thể nhanh chóng phát hiện và báo cáo về thông tin nhạy cảm theo tiêu chuẩn ngành, chẳng hạn như PII, PCIvà PHIvà thông tin bí mật riêng của tổ chức họ.

Khả năng quét dữ liệu có cấu trúc và phi cấu trúc của Solix Sensitive Data Discovery giải quyết các vấn đề chính về phát hiện dữ liệu nhạy cảm cho các tổ chức hiện đại ngày nay. Chức năng phát hiện có thể được mở rộng với Che giấu dữ liệu Solix khả năng bảo mật dữ liệu nhạy cảm.

Tính năng khám phá dữ liệu nhạy cảm

Solix Sensitive Data Discovery quét dữ liệu có cấu trúc và không có cấu trúc, xác định PII, PCI, PHI, cho phép tuân thủ và tích hợp các khả năng che giấu nâng cao

Được thiết kế chính xác cho khám phá quy mô doanh nghiệp

Solix Sensitive Data Discovery hỗ trợ tuân thủ bằng cách tự động hóa việc xác định và bảo vệ dữ liệu nhạy cảm, đồng thời hỗ trợ tuân thủ các tiêu chuẩn quy định của ngành như GDPR, HIPAA và PCI DSS. Điều này đảm bảo các tổ chức đáp ứng các yêu cầu pháp lý và duy trì quản trị dữ liệu mạnh mẽ.

Quét cảnh quan dữ liệu doanh nghiệp

Phát hiện, phân loại và bảo mật thông tin nhạy cảm một cách có hệ thống, chẳng hạn như PII, PCI và PHI, trên mọi môi trường, bằng cách sử dụng các công cụ tự động và che dấu dữ liệu để đảm bảo tuân thủ, giảm thiểu rủi ro và ngăn chặn truy cập trái phép vào dữ liệu doanh nghiệp của bạn.

Các quy tắc được điền sẵn và thuật toán so khớp mẫu nâng cao

Solix Sensitive Data Discovery sử dụng các quy tắc được điền sẵn và thuật toán so khớp mẫu nâng cao để tự động nhận dạng PII, PCI, PHI và các dữ liệu nhạy cảm khác trên các nguồn có cấu trúc và phi cấu trúc. Phát hiện dữ liệu nhạy cảm bằng siêu dữ liệu, quét nội dung và nhận dạng mẫu dựa trên máy học.

Thêm Quy tắc & Mẫu Mới / Tùy chỉnh

Solix Sensitive Data Discovery cho phép các tổ chức xác định và thêm các quy tắc và mẫu mới hoặc tùy chỉnh, cho phép nhận dạng dữ liệu bí mật riêng biệt cho doanh nghiệp của họ. Tính linh hoạt này đảm bảo việc khám phá dữ liệu nhạy cảm toàn diện, vượt xa các phương pháp phát hiện PII, PCI và PHI tiêu chuẩn.

Tích hợp với Solix Data Masking

Solix Sensitive Data Discovery được tích hợp liền mạch với Solix Data Masking, cho phép các tổ chức tự động xác định và bảo mật dữ liệu nhạy cảm trên mọi môi trường. Phương pháp tiếp cận thống nhất này đảm bảo khả năng bảo vệ mạnh mẽ, tuân thủ và che giấu định dạng cho PII, PCI, PHI, v.v.

Tìm kiếm trên Siêu dữ liệu và/(hoặc) Dữ liệu

Solix Sensitive Data Discovery tìm kiếm trên cả siêu dữ liệu và dữ liệu thực tế để xác định thông tin nhạy cảm. Phương pháp tiếp cận toàn diện này đảm bảo PII, PCI, PHI và các dữ liệu bí mật khác được phát hiện bất kể chúng nằm ở đâu, hỗ trợ tuân thủ mạnh mẽ và bảo vệ dữ liệu trên toàn doanh nghiệp.

Tuân thủ các tiêu chuẩn quy định của ngành

Solix Sensitive Data Discovery hỗ trợ tuân thủ bằng cách tự động hóa việc xác định và bảo vệ dữ liệu nhạy cảm, đồng thời hỗ trợ tuân thủ các tiêu chuẩn quy định của ngành như GDPR, HIPAA và PCI DSS. Điều này đảm bảo các tổ chức đáp ứng các yêu cầu pháp lý và duy trì quản trị dữ liệu mạnh mẽ.

Đáp ứng tất cả các chứng nhận tuân thủ hiện hành

Phù hợp với Chứng nhận Bảo mật và Bảo vệ Dữ liệu Toàn cầu

Khách hàng & Đối tác nói

Lắng nghe trực tiếp từ khách hàng và đối tác của Solix khi họ chia sẻ những câu chuyện thành công thực tế, kết quả có thể đo lường được và trải nghiệm chuyển đổi với các giải pháp của chúng tôi.

Dữ liệu nhạy cảm (như số thẻ tín dụng), thông tin nhận dạng cá nhân (như số An sinh xã hội Hoa Kỳ), chẩn đoán y tế và thậm chí dữ liệu nhạy cảm không phải dữ liệu cá nhân (như thông tin tài chính của công ty và sở hữu trí tuệ) đều có nguy cơ bị lạm dụng hoặc sơ suất từ nhân viên doanh nghiệp và người ngoài. Việc áp dụng che giấu dữ liệu sẽ giúp doanh nghiệp nâng cao mức độ bảo mật và đảm bảo quyền riêng tư trước các hành vi lạm dụng của người trong cuộc và người ngoài cuộc. Đồng thời, việc che giấu dữ liệu sẽ giúp doanh nghiệp tuân thủ các tiêu chuẩn bảo mật và quyền riêng tư do các tổ chức quản lý/kiểm toán khuyến nghị.

Joseph Feiman

Phó chủ tịch nghiên cứu tiến sĩ và Gartner Fellow Gartner

Tài liệu tham khảo: Hype Cycle for Application Security 2012, ngày 20 tháng 2012 năm 00229119 – Số tài liệu là GXNUMX

Tài nguyên liên quan

Khám phá các tài nguyên liên quan để có được hiểu biết sâu sắc hơn, hướng dẫn hữu ích và lời khuyên của chuyên gia cho thành công lâu dài của bạn.

-

Sách điện tử (eBook)

Sách điện tử (eBook)Từ Phát hiện đến Bảo vệ: Những điều cốt yếu của Khám phá Dữ liệu Nhạy cảm và Công cụ Tuân thủ Bảo mật

Tải sách điện tử -

Bảng dữliệu

Bảng dữliệuBảo vệ dữ liệu nhạy cảm trên tất cả các môi trường phi sản xuất và phân tích

Tải xuống Datasheet -

-

Tại sao lại là SOLIXCloud

SOLIXCloud cung cấp dịch vụ lưu trữ đám mây có khả năng mở rộng, an toàn và tuân thủ quy định giúp tối ưu hóa chi phí, tăng cường hiệu suất và đảm bảo quản trị dữ liệu.

-

Nền tảng dữ liệu chung

Kho lưu trữ thống nhất cho dữ liệu có cấu trúc, không có cấu trúc và bán cấu trúc.

-

Giảm rủi ro

Lưu trữ và lưu giữ dữ liệu theo chính sách

-

Tiếp tục hỗ trợ

Solix cung cấp dịch vụ hỗ trợ đẳng cấp thế giới từ các chuyên gia 24/7 để đáp ứng nhu cầu quản lý dữ liệu của bạn.

-

AI theo yêu cầu

Cung cấp tính linh hoạt để mở rộng quy mô lưu trữ và hỗ trợ cho dự án của bạn

-

Được quản lý hoàn toàn

Cung cấp phần mềm dưới dạng dịch vụ

-

An toàn & Tuân thủ

Quản trị dữ liệu toàn diện

-

Bắt đầu miễn phí

Đăng ký trả tiền theo tháng để bạn chỉ mua những gì mình cần.

-

Thân thiện với người dùng cuối

Truy cập dữ liệu của người dùng cuối với tính linh hoạt về tùy chọn định dạng.

Câu hỏi thường gặp về việc phát hiện dữ liệu nhạy cảm

Khám phá dữ liệu nhạy cảm là gì và tại sao nó lại quan trọng?

Hệ thống Khám phá Dữ liệu Nhạy cảm của Solix tìm kiếm và phân loại thông tin PII, PHI, PCI và các thông tin bí mật khác trong toàn bộ hệ thống dữ liệu của bạn. Solix tự động hóa quy trình này trên cả nguồn dữ liệu có cấu trúc và không có cấu trúc, tại chỗ và trên đám mây, giúp các nhóm bảo mật, quyền riêng tư và tuân thủ biết chính xác cần bảo vệ dữ liệu nào, dữ liệu đó nằm ở đâu và ai sở hữu nó.

Solix Sensitive Data Discovery khác biệt như thế nào so với các công cụ phát hiện dữ liệu hoặc DSPM thông thường?

Nhiều công cụ chỉ lập danh mục vị trí dữ liệu; Solix đi sâu hơn vào việc nhận biết tính nhạy cảm của dữ liệu. Chúng tôi kết hợp thư viện mẫu, kiểm tra nội dung, phân tích siêu dữ liệu và các quy tắc để xác định cụ thể dữ liệu được quy định và dữ liệu bí mật, sau đó tích hợp trực tiếp với việc che giấu, bảo mật, lưu trữ và quản trị trên Solix CDP/SOLIXCloud. Khả năng phát hiện của nó được thiết kế để thúc đẩy các hành động bảo vệ ngay lập tức.

Solix có thể phát hiện những loại dữ liệu nhạy cảm nào?

Solix phát hiện một phạm vi rộng: dữ liệu cá nhân (tên, ID, thông tin liên hệ), hồ sơ tài chính, thông tin chăm sóc sức khỏe, dữ liệu thẻ, thông tin xác thực và các thuộc tính nhạy cảm của doanh nghiệp. Các bộ quy tắc được thiết lập sẵn bao gồm các mẫu phổ biến, trong khi các quy tắc tùy chỉnh thu thập các trường cụ thể của tổ chức, vì vậy bạn không bị giới hạn chỉ trong các định nghĩa PII hoặc PHI "tiêu chuẩn".

Solix hỗ trợ những nguồn dữ liệu và môi trường nào?

Solix quét dữ liệu có cấu trúc, bán cấu trúc và không cấu trúc trên các môi trường tại chỗ, đám mây và lai: cơ sở dữ liệu, chia sẻ tệp, lưu trữ đối tượng, báo cáo, v.v. Nó được thiết kế cho đa đám mây và quy mô doanh nghiệp, vì vậy bạn có thể chạy một chương trình khám phá duy nhất trên các hệ thống cũ, xuất khẩu SaaS và các nền tảng dữ liệu hiện đại.

Solix thực sự tìm thấy dữ liệu nhạy cảm bằng cách nào—họ sử dụng những kỹ thuật nào?

Solix sử dụng các mẫu được xây dựng sẵn, khả năng khớp mẫu nâng cao, phân tích siêu dữ liệu và quét nội dung để phát hiện dữ liệu nhạy cảm. Nó có thể tìm kiếm cả siêu dữ liệu và dữ liệu thực tế, kết hợp logic dựa trên quy tắc với các thuật toán có thể cấu hình để bạn có thể điều chỉnh độ chính xác so với phạm vi bao phủ. Kết quả được lưu trữ tập trung để báo cáo, khắc phục sự cố và kiểm soát các bước tiếp theo.